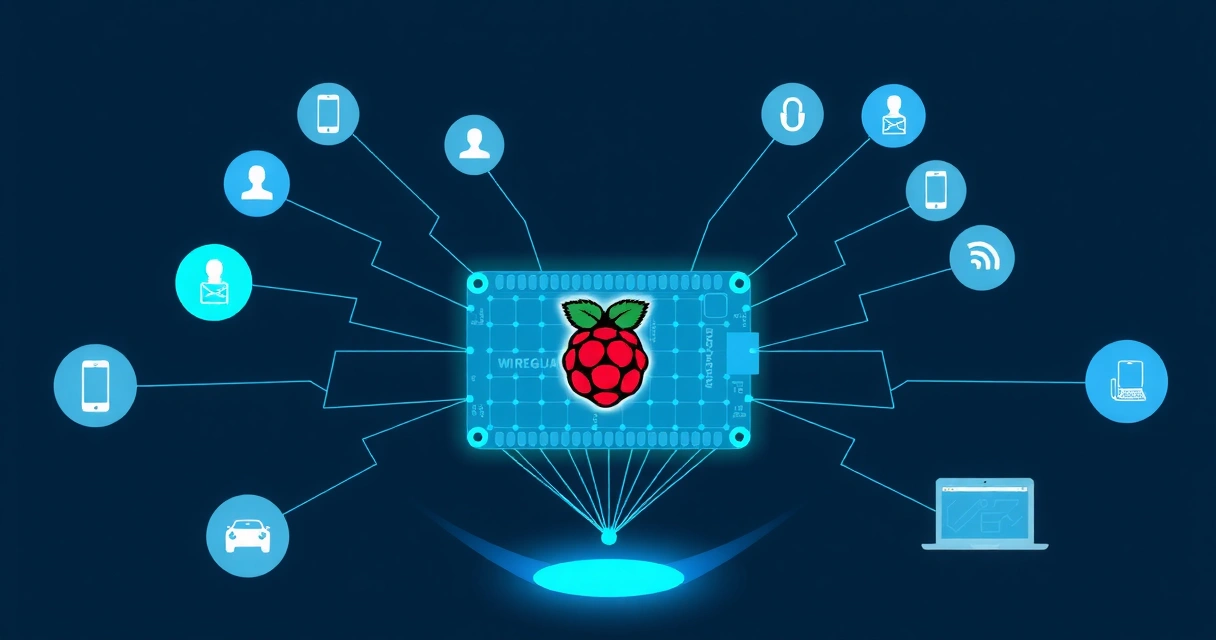

Создание собственного VPN-сервера WireGuard на Raspberry Pi позволяет получить безопасный и быстрый доступ к вашей домашней сети из любой точки мира, обеспечивая конфиденциальность трафика и обход географических ограничений.

Почему WireGuard на Raspberry Pi — идеальное решение для домашнего VPN-сервера?

Raspberry Pi зарекомендовал себя как экономичное, энергоэффективное и компактное устройство, идеально подходящее для роли выделенного wireguard home server. Его низкое энергопотребление означает минимальные счета за электричество, а малые размеры позволяют разместить его незаметно.

Использование Raspberry Pi для WireGuard обеспечивает полный контроль над вашей VPN-инфраструктурой, в отличие от сторонних сервисов. Вы управляете ключами, конфигурацией и маршрутизацией трафика, что критически важно для максимальной безопасности и приватности. Это также отличная возможность для изучения сетевых технологий.

Подготовка Raspberry Pi для развертывания WireGuard

Перед установкой WireGuard необходимо подготовить ваше устройство. Рекомендуется использовать Raspberry Pi 3B+, 4 или 5 для оптимальной производительности, особенно если ожидается несколько одновременных подключений или высокий трафик.

Установите последнюю версию Raspberry Pi OS (предпочтительно Lite-версию без графического интерфейса для экономии ресурсов). После установки выполните обновление системы:

sudo apt update

sudo apt upgrade -yКритически важно настроить статический IP-адрес для вашего Raspberry Pi в локальной сети. Это гарантирует, что сервер всегда будет доступен по одному и тому же адресу, что упрощает конфигурацию маршрутизатора и VPN. Например, отредактируйте /etc/dhcpcd.conf, добавив:

interface eth0

static ip_address=192.168.1.100/24

static routers=192.168.1.1

static domain_name_servers=192.168.1.1 8.8.8.8Замените значения на актуальные для вашей сети. После внесения изменений перезагрузите устройство командой sudo reboot.

Установка и базовая настройка WireGuard на Raspberry Pi

Установка WireGuard на Raspberry Pi выполняется из официальных репозиториев. Убедитесь, что ваш кернел обновлен и поддерживает WireGuard. В современных версиях Raspberry Pi OS WireGuard обычно доступен:

sudo apt install wireguard -yДалее сгенерируйте приватный и публичный ключи для сервера. Эти ключи формируют основу криптографической защиты вашего VPN:

cd /etc/wireguard/

sudo wg genkey | sudo tee privatekey

sudo chmod 600 privatekey

sudo cat privatekey | sudo wg pubkey | sudo tee publickeyТеперь создайте файл конфигурации сервера wg0.conf. Это основной файл, определяющий параметры работы вашего wireguard raspberry pi сервера. Пример конфигурации:

[Interface]

PrivateKey = <СЮДА ВСТАВЬТЕ СОДЕРЖИМОЕ privatekey СЕРВЕРА>

Address = 10.0.0.1/24

ListenPort = 51820

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE; iptables -A FORWARD -o wg0 -j ACCEPT

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE; iptables -D FORWARD -o wg0 -j ACCEPT

[Peer]

# Клиент 1

PublicKey = <ПУБЛИЧНЫЙ КЛЮЧ КЛИЕНТА 1>

AllowedIPs = 10.0.0.2/32

# Добавляйте новые секции [Peer] для каждого нового клиентаВажно: измените eth0 на имя вашего основного сетевого интерфейса, если оно отличается (например, wlan0 для Wi-Fi). Секции PostUp и PostDown настраивают правила NAT и форвардинга трафика, позволяя клиентам WireGuard выходить в интернет через ваш Raspberry Pi. Для более глубокого понимания настройки фаервола и предотвращения DNS-утечек, рекомендуется изучить работу iptables.

Включите IP-форвардинг в системе, отредактировав /etc/sysctl.conf и раскомментировав строку net.ipv4.ip_forward=1. Примените изменения командой sudo sysctl -p.

Запустите сервис WireGuard и добавьте его в автозагрузку:

sudo wg-quick up wg0

sudo systemctl enable wg-quick@wg0Убедитесь, что WireGuard работает, командой sudo wg show.

Конфигурация клиентских устройств и подключение

Для каждого клиента (телефон, ноутбук) необходимо сгенерировать свою пару ключей и создать файл конфигурации. На Raspberry Pi или на клиентской машине:

wg genkey | tee client_privatekey | wg pubkey > client_publickeyСоздайте файл client.conf для клиента. Пример:

[Interface]

PrivateKey = <ПРИВАТНЫЙ КЛЮЧ КЛИЕНТА>

Address = 10.0.0.2/32

DNS = 10.0.0.1, 8.8.8.8

[Peer]

PublicKey = <ПУБЛИЧНЫЙ КЛЮЧ СЕРВЕРА>

Endpoint = <ВАШ ВНЕШНИЙ IP-АДРЕС>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25AllowedIPs = 0.0.0.0/0 означает, что весь трафик клиента будет маршрутизироваться через VPN. Endpoint должен быть вашим публичным IP-адресом (или доменным именем, если вы используете DDNS) и портом, который вы пробросили на маршрутизаторе. Для мобильных клиентов можно использовать QR-код, сгенерированный с помощью инструмента, например, из набора BiizTools, для импорта конфигурации в приложение WireGuard.

На вашем домашнем маршрутизаторе необходимо настроить проброс портов (Port Forwarding) для UDP-порта 51820 (или любого другого, который вы указали в ListenPort) на статический IP-адрес вашего Raspberry Pi (например, 192.168.1.100).

Улучшение безопасности и производительности вашего WireGuard home server

После базовой настройки сервера рассмотрите меры для повышения его безопасности и эффективности. Регулярно обновляйте систему: sudo apt update && sudo apt upgrade -y. Это гарантирует, что вы используете последние версии ПО с исправлениями безопасности.

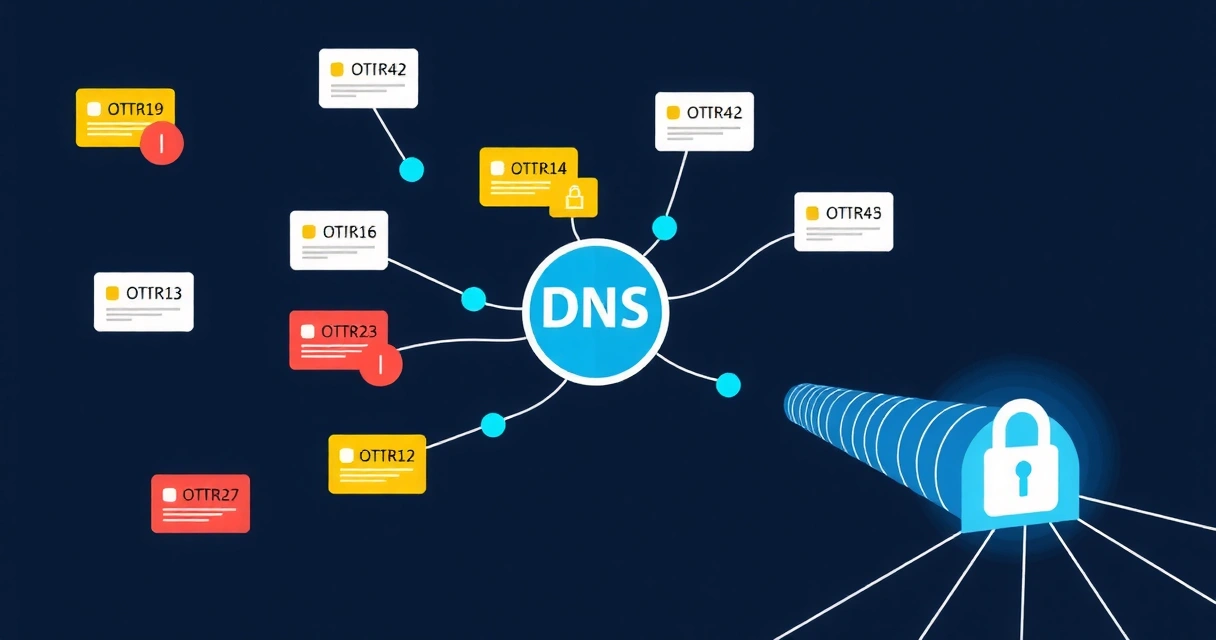

Для DNS-сервера внутри вашей VPN можно использовать Pi-hole или Unbound на том же Raspberry Pi, обеспечивая фильтрацию рекламы и повышение приватности. Укажите IP-адрес вашего Raspberry Pi (10.0.0.1) в качестве основного DNS-сервера для клиентов WireGuard. Если вы предпочитаете сторонние DNS, используйте надежные сервисы, такие как Cloudflare (1.1.1.1) или Google (8.8.8.8).

Проверьте, нет ли у вашего сервера открытых и ненужных портов, используя такие инструменты, как Zondex. Регулярное сканирование на уязвимости с помощью сервисов вроде Secably поможет выявить потенциальные слабые места в вашей конфигурации.

Рассмотрите возможность использования Fail2ban для защиты SSH-доступа к вашему Raspberry Pi от брутфорс-атак, если вы открываете SSH порт наружу, хотя это не рекомендуется. Доступ по ключам для SSH обязателен.

Создание собственного wireguard home server на Raspberry Pi — это мощное решение, но оно требует определенных технических знаний и времени на настройку. Для тех, кто ищет готовое, управляемое решение с высокой производительностью и простотой, существуют премиальные VPN-сервисы. Например, VPNWG (https://vpnwg.com) предлагает VPN-сервисы на базе WireGuard и Amnezia, обеспечивая быстрый, надежный и безопасный доступ без необходимости самостоятельной настройки и обслуживания. Ознакомьтесь с их тарифами для получения дополнительной информации.

Если вы хотите углубиться в тему, ознакомьтесь с нашим полным руководством по настройке WireGuard VPN сервера с нуля.

FAQ: Часто задаваемые вопросы

Могу ли я использовать Wi-Fi для WireGuard на Raspberry Pi?

Да, вы можете использовать Wi-Fi (интерфейс wlan0) на Raspberry Pi для работы WireGuard, но для стабильной и высокой скорости рекомендуется проводное Ethernet-соединение (eth0). Если используете Wi-Fi, убедитесь, что ваш PostUp скрипт в wg0.conf ссылается на правильный интерфейс, например, -o wlan0 -j MASQUERADE.

Как обеспечить доступ к локальной сети через WireGuard?

Чтобы клиенты WireGuard имели доступ не только к интернету, но и к другим устройствам в вашей домашней локальной сети, измените параметр AllowedIPs в клиентской конфигурации. Добавьте подсеть вашей локальной сети, например, AllowedIPs = 0.0.0.0/0, 192.168.1.0/24. Убедитесь, что ваш Raspberry Pi также находится в этой подсети и может маршрутизировать трафик между WireGuard и LAN.

Что делать, если VPN не подключается?

Проверьте следующие пункты: 1. Убедитесь, что порт WireGuard (по умолчанию 51820 UDP) проброшен на вашем домашнем маршрутизаторе на статический IP-адрес Raspberry Pi. 2. Проверьте правильность публичного IP-адреса (или доменного имени) в Endpoint клиентской конфигурации. 3. Удостоверьтесь, что IP-форвардинг включен на Raspberry Pi (net.ipv4.ip_forward=1). 4. Проверьте логи WireGuard на Raspberry Pi командой sudo journalctl -u wg-quick@wg0 на наличие ошибок. 5. Убедитесь в отсутствии конфликтов IP-адресов между WireGuard VPN подсетью и вашей локальной сетью.